Umfassende IT-Serviceliste

Profitieren Sie von einer Vielzahl an Service, die Sie an Ihre Bedürfnisse angepasst hinzubuchen können.

In der heutigen digitalisierten Welt ist eine umfassende IT-Sicherheit von entscheidender Bedeutung. Unternehmen, Organisationen und sogar Einzelpersonen sind immer stärker von Informationstechnologien abhängig. Dabei ist es egal, ob diese für Kommunikation, Transaktionen, Datenverwaltung oder den Zugriff auf sensible Informationen genutzt wird.

Mit der fortschreitenden Digitalisierung und dem exponentiellen Wachstum von Cyberbedrohungen wird es immer wichtiger, robuste Schutzmechanismen zu implementieren, um sich vor den vielfältigen Risiken und Angriffen zu schützen, denen wir heute ausgesetzt sind. Eine umfassende IT-Sicherheit ist dabei nicht nur für den Schutz von Daten und Systemen unerlässlich. Auch für das Vertrauen der Kunden, den Schutz der Privatsphäre und letztendlich für den Erfolg und das Überleben von Unternehmen und Organisationen in einer zunehmend vernetzten Welt ist Cyber Security entscheidend.

Einer der größten Gefahrenherde sind Hackerangriffe. Die Attacken finden typischerweise auf einer Vielzahl an Wegen statt, wobei ständig neue Methoden entwickelt werden, um Sicherheitsmaßnahmen zu umgehen. Folgende Arten von Angriffen verzeichnen Unternehmen hierbei besonders häufig:

Diese Liste ist keinesfalls abschließend – die Vielfalt der Angriffstechniken ist enorm! Besonders zu beachten ist: Angriffe basieren häufig auf einer Kombination verschiedener Methoden – und Sicherheitslücken und Schwachstellen spielen eine zentrale Rolle als Angriffspunkte. Daher ist es für Unternehmen und Organisationen unerlässlich, ihre Sicherheitsmaßnahmen kontinuierlich zu verbessern und sich über die aktuellen Angriffstechniken und Schutzmaßnahmen auf dem Laufenden zu halten.

In der Vorbereitung auf einen möglichen Ernstfall sollten zunächst potentielle Sicherheitsereignisse betrachtet werden. Je durchdachter diese Szenarien sind, desto besser. Durch diese Vorarbeit mit anschließender Dokumentation können viele Fragen im Ernstfall schnell beantwortet werden: Man trainiert die Gegebenheit und kann Routinen etablieren, die dann eingeleitet werden können. Durch eine umfassende Analyse potenzieller Bedrohungen und das Festlegen entsprechender Schutzmaßnahmen können sich Unternehmen besser auf den Ernstfall vorbereiten. So ist ein schnelles und effektives Reagieren auf Sicherheitsvorfälle möglich.

Ein IT-Notfallkonzept ist wesentlicher Bestandteil eines umfassenden IT-Sicherheitsplans. Es definiert die Vorgehensweise und Maßnahmen, die im Falle eines IT-Notfalls ergriffen werden sollen, um den Betrieb so schnell wie möglich wiederherzustellen und Schäden zu minimieren. IT-Notfallkonzepte umfassen typischerweise eine Reihe von Schritten: beispielsweise die Festlegung von Verantwortlichkeiten und Zuständigkeiten, die Identifizierung potenzieller Risiken und Bedrohungen, die Einrichtung von Kommunikationswegen und die regelmäßige Durchführung von Notfallübungen.

Durch die Erstellung eines IT-Notfallkonzepts können Unternehmen und Organisationen sicherstellen, dass sie gut vorbereitet sind, um auf Vorfälle wie Naturkatastrophen, Cyberangriffe, technische Ausfälle oder menschliches Versagen reagieren zu können. Es ermöglicht eine strukturierte und koordinierte Reaktion, um den Betrieb aufrechtzuerhalten, die Auswirkungen auf Kunden und Geschäftskontinuität zu minimieren und die Wiederherstellungszeit zu verkürzen. Ein effektives IT-Notfallkonzept sollte regelmäßig überprüft, aktualisiert und mit allen relevanten Stakeholdern kommuniziert werden, um im Ernstfall effizient und erfolgreich handeln zu können. Im Folgenden erklären wir Ihnen, wie sie IT-Notfallkonzepte in Ihrem Unternehmen einsetzen können, um optimal auf Bedrohungen gefasst zu sein.

Um ein vollumfassendes Notfallkonzept erstellen zu können, ist die effiziente Verwaltung und Automatisierung von IT-Prozessen für Unternehmen von entscheidender Bedeutung. Hier kommt itpilot ins Spiel – ein Produkt, welches von Medialine Partner netcos entwickelt wurde. netcos ist ein führendes Unternehmen im Bereich IT-Managementlösungen und hat mit itpilot eine innovative Lösung geschaffen, um komplexe IT-Aufgaben zu automatisieren und damit den Arbeitsablauf in Unternehmen zu optimieren. itpilot ermöglicht es Organisationen, IT-Prozesse mühelos zu orchestrieren, die Effizienz zu steigern und kostspielige manuelle Aufgaben zu reduzieren.

Um ein vollumfassendes Notfallkonzept erstellen zu können, ist die effiziente Verwaltung und Automatisierung von IT-Prozessen für Unternehmen von entscheidender Bedeutung. Hier kommt itpilot ins Spiel – ein Produkt, welches von Medialine Partner netcos entwickelt wurde. netcos ist ein führendes Unternehmen im Bereich IT-Managementlösungen und hat mit itpilot eine innovative Lösung geschaffen, um komplexe IT-Aufgaben zu automatisieren und damit den Arbeitsablauf in Unternehmen zu optimieren. itpilot ermöglicht es Organisationen, IT-Prozesse mühelos zu orchestrieren, die Effizienz zu steigern und kostspielige manuelle Aufgaben zu reduzieren.

Mit seiner intuitiven Benutzeroberfläche und den leistungsstarken Funktionen bietet itpilot Unternehmen aller Größenordnungen die Möglichkeit, ihre IT-Infrastruktur besser zu verwalten und die Produktivität langfristig und kostenschonend zu steigern. Wir zeigen Ihnen die Vorteile von netcos auf und geben Ihnen einen umfassenden Überblick darüber, wie Sie Ihr Notfallkonzept gut aufstellen können.

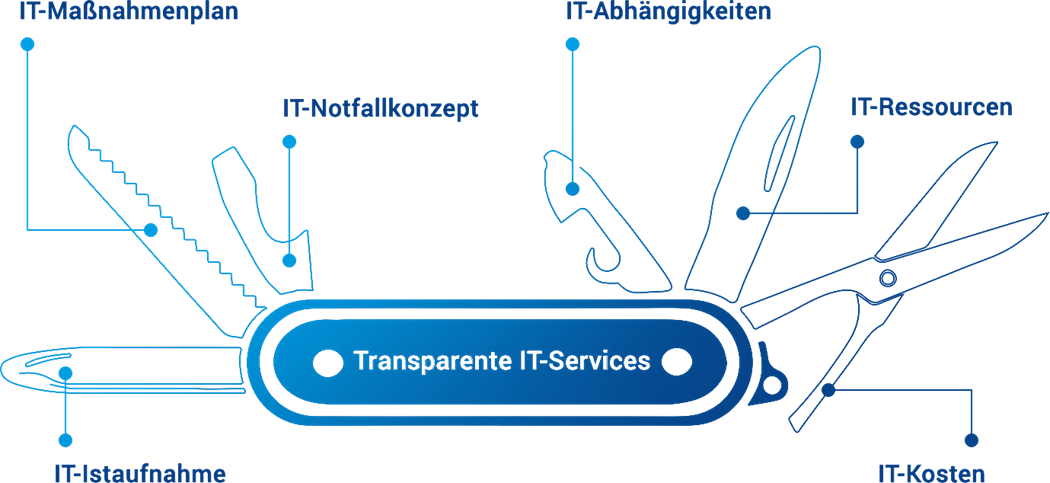

IT-Sicherheitskonzepte lassen sich mithilfe von itpilot einfacher, effizient und langfristig ausarbeiten und etablieren. Hier natürlich in einer zentralen Rolle: das IT-Notfallkonzept. Als einer von sechs Kernaspekten nimmt die Vorbereitung auf den Notfall eine wichtige Rolle in den umfassenden Funktionen des Programms ein. netcos hat erkannt, dass ein solides Notfallmanagement für Unternehmen unverzichtbar ist, um auf unvorhergesehene Ereignisse oder Störungen in der IT-Infrastruktur vorbereitet zu sein. Mit itpilot ist es möglich, ein für alle möglichen Anforderungen maßgeschneidertes IT-Notfallkonzept zu entwickeln – spezifisch, persönlich und sicher.

Für das Notfallkonzept essentiell wichtig: Überblick, Abhängigkeiten und Ressourceneinsatz. Nur wenn ein ganzheitlicher Überblick über alle Services, Cloud- und Infrastruktur-Komponenten gegeben ist, können die Abhängigkeiten voneinander herausgearbeitet werden und Risikoeinschätzungen getroffen werden. Im nächsten Schritt ist es dann möglich, den Einsatz von wichtigen Ressourcen abzuschätzen und gegebenenfalls umzuschichten.

Mithilfe von itpilot sind Anwender in der Lage, Sicherheitsvorfälle einzuschätzen, strukturiert zu reagieren und bereits vorab für den Ernstfall zu üben. Dadurch können Risikoeinschätzungen der IT-Service genauso festgelegt werden wie Handlungsanweisungen für verschieden geartete Notfälle. Das Zuordnen von Verantwortlichkeiten bringt Sicherheiten mit sich, die im Ernstfall wertvolle Zeit und Energie sparen – Ressourcen, die darauf verwendet werden können, Probleme zu lösen statt nur zu erkennen.

Profitieren Sie von einer Vielzahl an Service, die Sie an Ihre Bedürfnisse angepasst hinzubuchen können.

Aussagekräftige Managementreports liefern Ihnen wichtige Informationen und Kennzahlen über Ihre IT-Service, um fundierte Entscheidungen zu treffen und die Leistungsfähigkeit Ihrer IT zu bewerten.

Das Aufwands- und Betriebskosten-Diagramm ermöglicht Ihnen eine transparente Darstellung der Kostenstruktur Ihrer IT-Service, um Budgets effektiv zu planen und Kostenoptimierungen vorzunehmen.

Durch die Identifizierung der Abhängigkeiten zwischen Ihren IT-Service können Sie potenzielle Risiken und Auswirkungen auf andere Service frühzeitig erkennen und gezielte Maßnahmen ergreifen.

Eine Zuständigkeitsmatrix der internen und externen IT-Mitarbeiter stellt sicher, dass Verantwortlichkeiten klar definiert sind und im Krisenfall eine effektive Zusammenarbeit gewährleistet ist.

Der Export von Tabellen und Diagrammen ermöglicht Ihnen die Nutzung der Daten in anderen Anwendungen oder Berichten und vereinfacht den Austausch von Informationen mit anderen Teams.

Erklärvideos bieten eine anschauliche und leicht verständliche Möglichkeit, Anwendern komplexe IT-Konzepte und -Prozesse zu erklären und das Verständnis zu verbessern.

Der Premium-Support bietet Ihnen einen erweiterten und prioritären Kundenservice, um schnelle Lösungen für Ihre Anliegen und Fragen zu erhalten.

Mit IT-Benchmarking können Sie Ihre IT-Service mit branchenüblichen Standards vergleichen, um Ihre Leistungsfähigkeit zu bewerten und Optimierungspotenziale zu identifizieren.

itpilot könnte die passende Lösung für Ihr Unternehmen sein? Finden wir es gemeinsam heraus. Hinterlassen Sie uns gerne Ihre Kontaktdaten im folgenden Formular und ein Mitarbeiter von Medialine wird sich in Kürze mit Ihnen in Verbindung setzen. Wir wünschen viel Spaß beim Testen!